Nước đi táo tợn

Christina Chapman có vẻ ngoài không khác gì một người Mỹ bình thường đang nỗ lực khẳng định bản thân giữa thời đại “hustle culture” – văn hóa làm việc chăm chỉ và luôn bận rộn.

Thế nhưng, đằng sau lớp vỏ “người lao động từ xa kiểu Mỹ”, Chapman thực chất đang điều hành một “nông trại laptop” – theo cáo buộc của các công tố viên liên bang – một mô hình được thiết kế để giúp người Triều Tiên thâm nhập thị trường lao động công nghệ cao của Mỹ, qua đó thu về trái phép 17,1 triệu USD từ hơn 300 doanh nghiệp Mỹ.

Trong một video được đăng tháng 6/2023, Chapman chia sẻ rằng cô bận đến mức không kịp chuẩn bị bữa sáng – “khách hàng của tôi đang phát điên lên”, cô nói. Trong khung hình, có thể nhìn thấy ít nhất 10 chiếc laptop đang mở, đặt trên các giá đỡ phía sau lưng cô, kêu ro ro vì quạt tản nhiệt hoạt động liên tục. Một số thiết bị khác còn nằm bên ngoài khung hình.

Chapman chỉ là một trong hàng chục “nông dân laptop” được cho là đang hoạt động trên khắp nước Mỹ. Những người như Chapman vận hành hàng chục chiếc máy tính được cho là của các nhân viên làm việc từ xa tại Mỹ, nhưng thực chất lại được điều khiển từ bên ngoài nước Mỹ.

Các doanh nghiệp tuyển dụng – và đôi khi cả chính người “nông dân laptop” – không hề hay biết rằng những “nhân viên IT” kia thực ra là người Triều Tiên đang sống ở nước ngoài. Sau khi vượt qua vòng tuyển dụng, họ liên hệ với những người như Chapman để “ngụy trang” thành người Mỹ: nhận máy tính từ công ty, thiết lập hệ thống truy cập từ xa và đảm bảo lương được thanh toán bình thường. Trong khi đó, các kỹ sư Triều Tiên đăng nhập vào các máy tính này từ nước ngoài mỗi ngày thông qua phần mềm truy cập từ xa.

Theo hồ sơ tòa án, Chapman bắt đầu dính líu đến vai trò này sau khi nhận được một lời mời qua LinkedIn đề nghị cô “làm đại diện tại Mỹ” cho một công ty chuyên giới thiệu việc làm từ xa cho các kỹ sư công nghệ ở nước ngoài. Không có bằng chứng cho thấy cô biết mình đang hợp tác với người Triều Tiên.

>> Chỉ số lạm phát ưa thích của Fed hạ nhiệt, kinh tế Mỹ ngày càng khó đoán

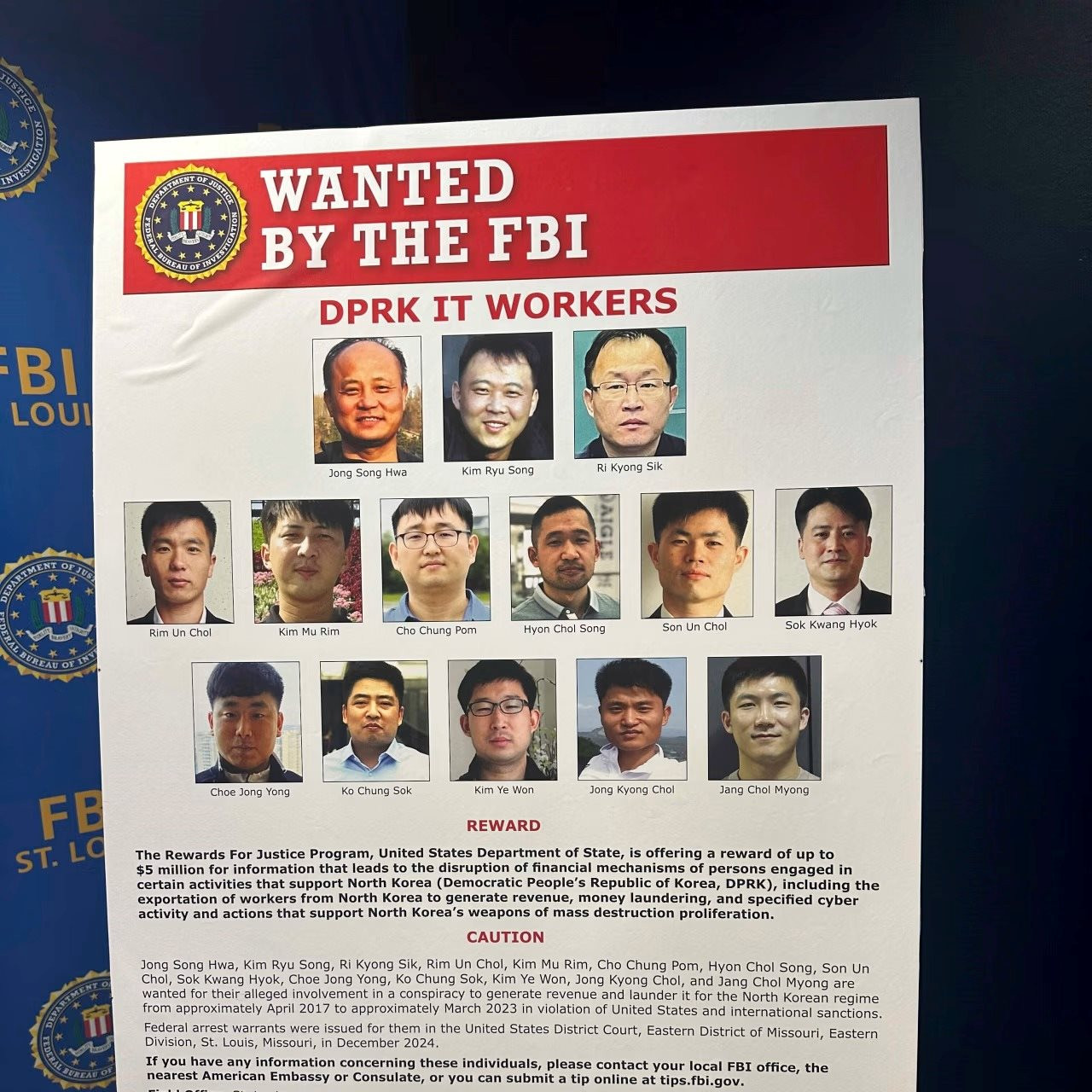

FBI cho biết, âm mưu quy mô lớn này liên quan đến hàng ngàn lao động công nghệ Triều Tiên, giúp quốc gia này thu về hàng trăm triệu USD mỗi năm. “Đây là một phần đáng kể trong tổng quy mô nền kinh tế của họ”, ông Gregory Austin, trưởng bộ phận tại FBI, nhận định.

Trước áp lực từ các lệnh trừng phạt quốc tế khiến dòng tiền bị phong tỏa, Triều Tiên ngày càng sáng tạo trong việc tìm nguồn thu. Theo công ty phân tích blockchain Chainalysis, các hacker nước này đã đánh cắp hơn 6 tỷ USD tiền mã hóa. Với “nông trại laptop”, họ đã lật ngược mô hình kinh tế gig.

Các “kỹ sư phần mềm” này thường được đào tạo bài bản trong các chương trình giáo dục kỹ thuật của Triều Tiên. Một số vẫn ở lại trong nước, nhưng nhiều người được cử sang các quốc gia như Trung Quốc hoặc Nga trước khi bắt đầu hành trình xin việc tại các công ty phương Tây.

“Những kỹ sư CNTT của CHDCND Triều Tiên hoàn toàn có khả năng đảm nhiệm các vị trí tại doanh nghiệp Mỹ với mức lương 6 chữ số (trên 100.000 USD/năm), và đôi khi còn làm nhiều công việc cùng lúc”, ông Austin từ FBI cho biết.

Họ xuất hiện ở hầu hết các ngành nghề có nhu cầu nhân lực làm việc từ xa. Một công ty an ninh mạng đã phát hiện mình từng thuê tới 9 kỹ sư Triều Tiên – tất cả đều thông qua các đơn vị tuyển dụng trung gian, theo hồ sơ tòa án. Hai trong số đó đăng nhập mỗi sáng từ “nông trại laptop” của chính Chapman.

Đánh cắp dữ liệu

Cuối năm ngoái, ông Ryan Goldberg – quản lý phản ứng sự cố tại công ty an ninh mạng Sygnia – đã kiểm tra một chiếc laptop được hoàn trả cho khách hàng sau khi FBI đột kích một “nông trại laptop” ở miền Đông nước Mỹ.

Ngay khi chiếc MacBook khởi động, ông phát hiện một loạt chương trình tùy biến – bảy phần mềm được lập trình riêng biệt nhằm vượt qua tường lửa và phần mềm chống virus, cho phép người dùng mở một “cửa hậu” gần như không thể phát hiện vào hệ thống mạng doanh nghiệp.

Một chương trình dùng để nghe lén các cuộc họp trên Zoom. Những phần mềm khác có khả năng tải về dữ liệu mật mà không bị hệ thống cảnh báo. “Cách họ kiểm soát từ xa thực sự nằm ngoài mọi phương thức chúng tôi từng biết”, Goldberg nói. “Họ đã sáng tạo vượt khuôn khổ”.

Nhưng trước khi có thể thao túng hệ thống từ bên trong, họ cần một người Mỹ đứng tên – để mở cánh cửa đầu tiên.

Mắt xích quan trọng

Theo hồ sơ tòa án, Chapman bắt đầu cộng tác với các “khách hàng” Triều Tiên từ khoảng tháng 10/2020, và mức độ tham gia ngày càng tăng. Đến tháng 1/2023, cô đã chuyển đến bang Arizona và đủ tiền thuê một căn nhà 4 phòng ngủ tại Phoenix, sống cùng một người bạn cùng phòng. Căn nhà có sân cho ba chú chó Chihuahua của cô: Henry, Serenity và Bearito.

Chapman trở thành “người làm tất cả” cho mạng lưới. Cô hỗ trợ gửi đi các mẫu W-2 giả mạo và tài liệu xác minh danh tính khi các kỹ sư được thuê. Máy tính công ty được gửi đến địa chỉ nhà cô, nơi cô tháo hộp, cài đặt phần mềm truy cập từ xa, khởi động máy và chuẩn bị sẵn sàng cho các kỹ sư Triều Tiên truy cập từ bên kia địa cầu. Những tờ ghi chú dán trên máy tính giúp cô nhận biết máy nào thuộc về công ty nào và nhân sự nào.

Không phải tất cả các thiết bị đều được giữ lại nhà. Chapman đã gửi 49 laptop, máy tính bảng và thiết bị khác ra nước ngoài – phần lớn đến thành phố Đan Đông (Dandong), Trung Quốc – nơi giáp ranh trực tiếp với Triều Tiên.

Theo tài liệu từ tòa án, Chapman đôi khi còn nhận các bảng lương gửi về nhà, ký tên, nộp vào tài khoản ngân hàng của mình, giữ lại một phần “hoa hồng”, rồi chuyển phần còn lại sang các tài khoản khác – hoàn tất chu trình rửa tiền xuyên quốc gia.

Một trong những chiêu thức tinh vi nhất của người Triều Tiên là khả năng khai thác lực lượng lao động tự do (gig workers) để qua mặt gần như mọi biện pháp kiểm soát mà doanh nghiệp Mỹ áp dụng nhằm phát hiện nhân sự giả mạo.

“Bọn họ nhận ra rằng việc thuê người làm bất cứ điều gì là cực kỳ dễ dàng”, theo Taylor Monahan – nhà nghiên cứu bảo mật của công ty tiền mã hóa MetaMask cho biết. “Họ hiểu hệ thống đến mức đáng kinh ngạc”.

Đáng chú ý, có thời điểm, người Triều Tiên còn sử dụng trí tuệ nhân tạo sinh ảnh (generative AI) để thay đổi diện mạo trong các buổi phỏng vấn xin việc online. Tuy nhiên, khi nhà tuyển dụng phát hiện một mẹo đơn giản để vạch trần chiêu trò này – yêu cầu ứng viên vẫy tay trước mặt (hành động khiến phần mềm AI bị lỗi hiển thị) – họ liền chuyển sang thuê người có kỹ năng công nghệ cao để phỏng vấn thay.

Những nhân sự do Chapman hỗ trợ đã lọt được vào hàng loạt tập đoàn hàng đầu nước Mỹ, bao gồm:

- Một trong 5 đài truyền hình và công ty truyền thông lớn nhất quốc gia

- Một tập đoàn công nghệ hàng đầu tại Silicon Valley

- Một nhà sản xuất quốc phòng và hàng không

- Một hãng xe biểu tượng của Mỹ

- Một chuỗi bán lẻ cao cấp

- Và một thương hiệu truyền thông – giải trí nổi tiếng toàn cầu

Từ “kinh doanh máy tính” đến trại giam Liên bang

Tháng 8/2023, Chapman du lịch sang Canada và Nhật để gặp ban nhạc nam J-Pop yêu thích. Cũng trong tháng này, cô vẫn nhắn tin với nhiều kỹ sư làm việc ở nước ngoài về mẫu đơn I-9 (tài liệu liên bang xác nhận quyền làm việc tại Mỹ).

“Sau này, mong các bạn tìm người khác làm hộ phần I-9. Đây là tài liệu liên bang đấy,” cô nhắn, theo nội dung cáo trạng. “Tôi sẽ GỬI GIÚP các bạn, nhưng phần ký giấy tờ thì nhờ người khác làm. Làm giả giấy tờ liên bang có thể khiến tôi vào NHÀ TÙ LIÊN BANG đấy”!

Ngày 27/10/2023, FBI đột kích “nông trại” của Chapman, phát hiện hơn 90 thiết bị máy tính. Hành trình kiếm tiền thầm lặng của cô chính thức khép lại.

Theo luật sư, đến nay Chapman vẫn sống tại nơi trú ẩn. Tháng 2/2025, cô chính thức nhận tội danh lừa đảo điện tử, đánh cắp danh tính và rửa tiền. Tổng thu nhập từ hoạt động này chỉ dưới 177.000 USD. Theo thỏa thuận nhận tội, cô đối diện mức án tối đa hơn 9 năm tù. Phiên tuyên án sẽ diễn ra vào ngày 16/7/2025.

Theo WSJ